加密货币地址诈骗事件曝光:超60万ARB代币被盗

最初被报道为"幸运"的Arbitrum空投接收者,一个加密货币地址实际上似乎从600多个不同的加密货币钱包中诈骗了超过93万ARB代币。区块链情报公司Arkham向Decrypt确认,他们也已识别出该地址"属于一名黑客,该黑客正在从Arbitrum用户那里窃取资金"。

仔细观察该特定地址的交易记录可以发现,它在3月24日从另一个Arbitrum地址收到了933,365个ARB代币,这一天正好是该第二层网络备受期待的空投后的第二天。ARB是名为Arbitrum的以太坊第二层扩展解决方案的原生治理代币。

这些代币的源头是另一个合约,其创建者在Arbitrum的区块链浏览器上被标记为"Fake_Phishing18"。独立链上研究员0xKnight也证实,他发现了有关此次黑客攻击的受害者报告。用户抱怨他们的ARB代币被"自动领取"到了黑客的钱包。

以太坊智能合约开发者Brainsy也指出了"Fake_Phishing18"在3月24日创建的恶意合约。他们表示,与该合约交互会创建一个额外的交易请求,看起来像是来自发送者的钱包,但实际上是一次钓鱼攻击。

MetaMask已经警告过这种类型的攻击,并将其称为"地址中毒"。这是一种攻击者通过从与用户已经交互过的地址非常相似的地址发送任意交易来毒害用户钱包地址列表的尝试。

在这种情况下,攻击者似乎同时使用了通过恶意智能合约进行的钓鱼攻击和地址中毒,Brainsy指出,这使得交易看起来"像是来自[用户的]钱包"。

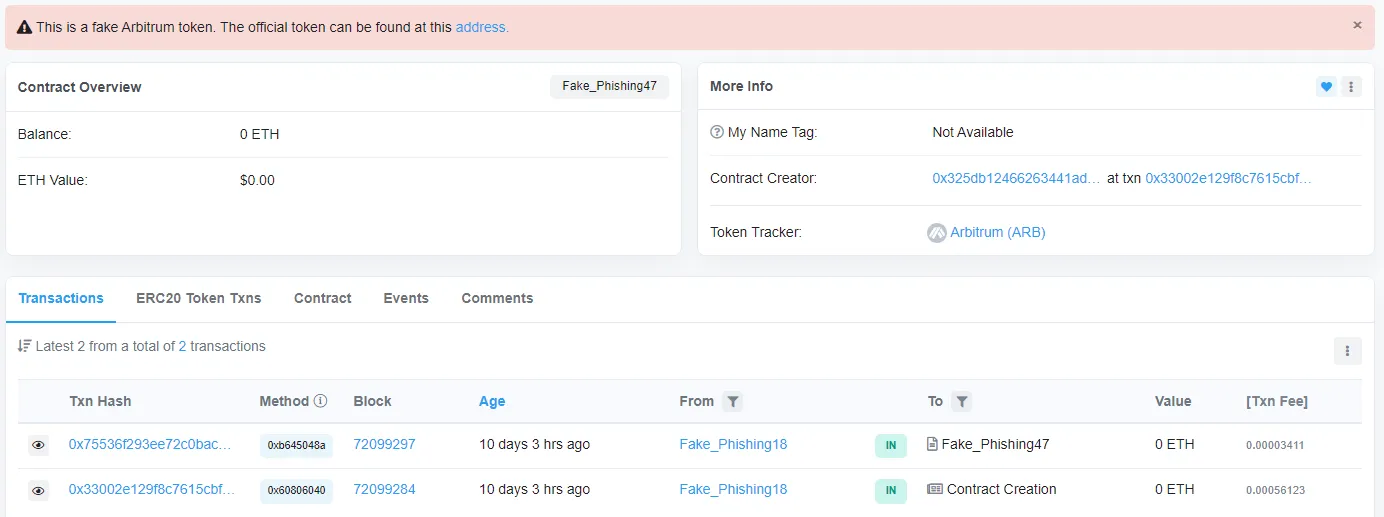

"Fake_Phishing18"标签还与另一个名为"Fake_Phishing47"的地址相关联,该地址在3月21日部署了一个假的ARB代币合约。下图显示,被标记为"Fake_Phishing18"的账户创建了假ARB代币的合约,然后将所有权转让给了"Fake_Phishing47"。

同一实体可能还创建了一个假的Arbitrum领取网站,如果用户与该网站交互,黑客将获得对用户钱包的控制权。例如,在空投当天,至少有一个与Arbitrum基金会领取网站相同的网页在一些社交媒体群组中流传。这个假网站代表用户领取ARB代币并将其转移到他们的钱包中。它们之间唯一的细微差别是,原网站有一个倒计时,显示领取过程何时结束。

资金费率

资金费率 资金费率热力图

资金费率热力图 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种 我的关注

我的关注