朝鲜黑客的加密货币劫掠:从窃取到系统性渗透

朝鲜黑客已窃取价值数百万美元的比特币和以太币,成为加密货币社区最可怕的噩梦。尽管备受恐惧、追捕和诅咒,他们仍能逃脱所有追捕。如今,他们的手段已不仅限于盗窃:他们开始招募、组织、渗透和构建系统。GitHub、Upwork、Freelancer等平台都成了他们的猎场,目标也从单纯牟利转向破坏去中心化经济的根基。

核心事实

• 朝鲜黑客伪装成招聘者,在GitHub和Upwork锁定自由职业者

• 使用恶意软件、伪造文件及AI身份伪装欺骗平台

• 受害者多为弱势群体:受虚假职位诱惑的女性、乌克兰人或经济困难者

• 资金通过代理账户转为加密货币流向朝鲜政权网络

当AI招聘官与虚假资料入侵技术平台

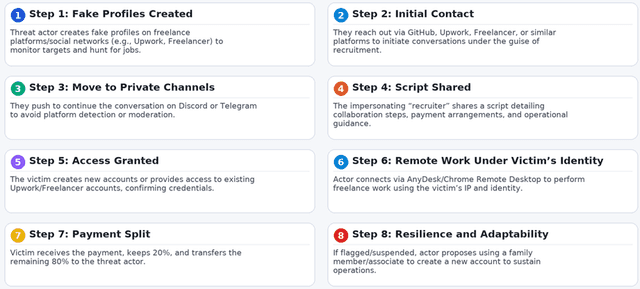

2024年,平壤当局在加密货币平台部署了60余名开发者,其数字战争策略再度升级。这些黑客不再被动应征,而是主动发布招聘广告。在Upwork、Freelancer和GitHub上,他们用精心设计的广告吸引加密货币开发者。看似普通的职位描述背后,隐藏着缜密陷阱:应聘者被要求下载GitHub上的"技术测试项目",其中往往潜伏着BeaverTail等恶意软件。

为使这些陷阱难以识别,朝鲜特工运用AI生成人脸、伪造声线、制作逼真证件。他们使用精密工具完善身份档案,修改照片和声音以欺骗验证系统。每个细节都经过优化——外貌、声线、行政信息皆完美无瑕,足以通过最严格的审查。

"选拔过程中必须要求实时视频面试,以确认应聘者外貌与提交资料(常为盗用或AI生成)相符。"

——SEAL Intel成员Heiner García Pérez

这些虚假资料成为真正的特洛伊木马。平台的KYC系统非但未能成为防线,反而沦为掩护工具。在这场表象战争中,朝鲜政权正掌控全局。

社会工程与人性剥削:数字微笑背后的招聘陷阱

朝鲜的手段不仅依赖技术,更精准利用人性弱点。其特工瞄准弱势群体:孤立无援的自由职业者、身处危机的乌克兰人、寻求经济独立的女性。在InterPals或AbleHere等论坛,接触总是以温和方式开始:友好交流、收入承诺、快速测试。

随后螺旋式升级:索取身份证件、安装AnyDesk等远程软件、接管自由职业账户。这些"被招募者"成为前台傀儡,而分成规则清晰:20%归他们,80%流入操控者手中。

从黑客文件中发现的内务文档显示,该组织具备准军事化管理:标准化话术、入职流程、说明演示文稿。诈骗已发展为数字化的分包产业链。

依赖去中心化的加密货币社区成为完美猎物:数字钱包易获取、加密自由职业者基数大、身份信息流通快。这套体系背后隐藏着冰冷真相:平壤正剥削个体来欺骗更多个体,而这一切都戴着友好、仁慈甚至极具吸引力的面具。

暗网、加密货币与AI:平壤的商业计划

朝鲜构建的实则为工业化运作体系。付款先经自由职业平台转入"代理"的银行账户或加密钱包,最终以加密资产形式回流平壤或其同伙。

AI在此过程中持续发力:生成虚拟资料、模拟活动记录、伪造Zoom通话验证身份。招聘者有时要求合作者发展下线,形成难以追踪的金字塔网络。加密领域成为这些隐形资金流的理想通道——没有银行、监管机构或海关介入。

关键数据可视化

• 2024年以来超300名开发者被锁定

• 资金分配遵循80%操作者/20%代理规则

• 渗透平台包括Upwork、Freelancer、GitHub等

• 大规模使用AI实施身份盗窃

• 主流恶意软件:BeaverTail、InvisibleFerret

该模式的成功源于技术与心理操纵的致命结合。疲于应对的平台难以封禁这些改头换面后反复出现的账户。

结语

2024年朝鲜黑客令加密世界血流成河。13亿美元的巨额窃取创下历史记录。他们的策略在进化,实力在增长。这场数字战争的终点将在何处?

BTC

BTC ETH

ETH

交易所

交易所 交易所排行榜

交易所排行榜 24小时成交排行榜

24小时成交排行榜 人气排行榜

人气排行榜 交易所比特币余额

交易所比特币余额 交易所资产透明度证明

交易所资产透明度证明 去中心化交易所

去中心化交易所 资金费率

资金费率 资金费率热力图

资金费率热力图 爆仓数据

爆仓数据 清算最大痛点

清算最大痛点 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比 ETF追踪

ETF追踪 索拉纳ETF

索拉纳ETF 瑞波币ETF

瑞波币ETF 比特币持币公司

比特币持币公司 加密资产反转

加密资产反转 以太坊储备

以太坊储备 HyperLiquid钱包分析

HyperLiquid钱包分析 Hyperliquid鲸鱼监控

Hyperliquid鲸鱼监控 大额转账

大额转账 链上异动

链上异动 比特币回报率

比特币回报率 稳定币市值

稳定币市值 期权分析

期权分析 新闻

新闻 文章

文章 财经日历

财经日历 专题

专题 钱包

钱包 合约计算器

合约计算器

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种 我的关注

我的关注