加密用户近日收到警告,一种新型社交工程骗局正在蔓延。该骗局诱使受害者在笔记应用Obsidian中使用社区插件,使其在不知情的情况下运行可控制设备的恶意软件。

攻击手法剖析

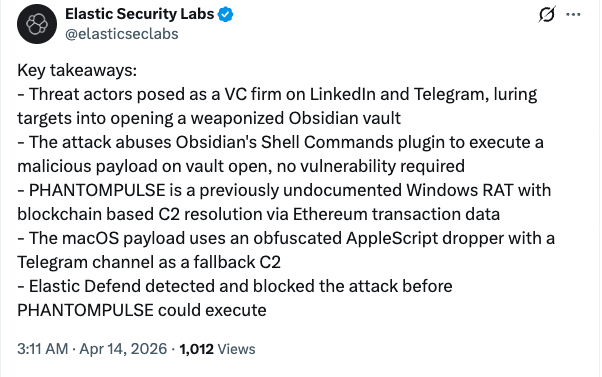

Elastic安全实验室在周二发布的报告中指出,发现了一场针对加密及金融从业者的新型攻击活动。攻击者通过"在LinkedIn和Telegram上实施精密的社交工程手段",诱骗受害者在其设备上运行看似安全、实则恶意的软件。

插件生态遭滥用

攻击者利用Obsidian的社区插件生态系统,在"受害者打开共享云保险库时静默执行代码"。该攻击同时适用于Windows和macOS设备。由于区块链交易不可逆转的特性,加密用户已成为诈骗者的热门目标,此次攻击是已知的最新针对该群体的攻击活动。据Chainalysis数据显示,2025年因个人加密钱包遭入侵造成的损失达7.13亿美元。

社交工程细节

Elastic透露,诈骗者冒充风险投资公司在LinkedIn上接触受害者,最终将对话引导至Telegram,围绕"金融服务,特别是加密货币流动性解决方案"展开讨论,营造看似合理的商业场景。攻击者要求目标使用Obsidian,并将其伪造成其虚假公司用于访问共享仪表盘的数据库。潜在受害者会获得登录凭证,连接至攻击者控制的云托管保险库。

"这个保险库是初始攻击入口,"Elastic表示,"一旦在Obsidian中打开,目标会被要求启用社区插件同步功能。随后,被植入木马的插件将静默执行攻击链。"

跨平台攻击特性

攻击在Windows和macOS系统上略有差异,但均部署了一个此前未公开记录的远程访问木马(RAT),Elastic将其命名为"PHANTOMPULSE"。该恶意软件伪装成合法软件,使攻击者能够控制受害者设备。Elastic补充称,其设计"注重隐蔽性、持久性和全面的远程访问能力"。

去中心化控制机制

Elastic指出,PHANTOMPULSE通过至少三个不同的区块链网络使用去中心化命令控制机制,利用与特定钱包绑定的链上交易数据连接攻击者并接收指令。

"这项技术为操作者提供了与基础设施无关的轮换能力,"Elastic解释说,"由于区块链交易不可篡改且公开可访问,恶意软件总能定位其C2(命令控制机制),无需依赖中心化基础设施。"报告进一步强调:"使用三条独立链增加了冗余性:即使其中一条链的浏览器被屏蔽或不可用,其余两条仍能提供备选解析路径。"

安全启示

Elastic表示已成功拦截该攻击,但这表明攻击者"持续寻找创造性的初始攻击入口"。滥用Obsidian社区运营的插件生态系统使得攻击者能够完全规避"传统安全控制措施,利用应用程序的预期功能执行任意代码"。

报告建议金融和加密公司"应意识到合法生产力工具可能转变为攻击载体",相关机构应实施应用级插件策略以防御类似攻击。

交易所

交易所 交易所排行榜

交易所排行榜 24小时成交排行榜

24小时成交排行榜 人气排行榜

人气排行榜 交易所比特币余额

交易所比特币余额 交易所资产透明度证明

交易所资产透明度证明 去中心化交易所

去中心化交易所 资金费率

资金费率 资金费率热力图

资金费率热力图 爆仓数据

爆仓数据 清算最大痛点

清算最大痛点 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比 ETF追踪

ETF追踪 索拉纳ETF

索拉纳ETF 瑞波币ETF

瑞波币ETF 香港ETF

香港ETF 比特币持币公司

比特币持币公司 加密资产反转

加密资产反转 以太坊储备

以太坊储备 HyperLiquid钱包分析

HyperLiquid钱包分析 Hyperliquid鲸鱼监控

Hyperliquid鲸鱼监控 大额转账

大额转账 链上异动

链上异动 比特币回报率

比特币回报率 稳定币市值

稳定币市值 期权分析

期权分析 新闻

新闻 文章

文章 财经日历

财经日历 专题

专题 钱包

钱包 合约计算器

合约计算器

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种 我的关注

我的关注